16:47 EST Thứ hai, 06/01/2025

»

Tin Tức

»

Thông tin khác

»

Tin Tức

»

Thông tin khác

Đối tác chiến lược ngành in bạt quảng cáo

in bạt hiflex - in decal pp - in decal ngoài trời - in băng rôn

Mạng toàn châu Âu bị tấn công dồn dập, Snowden chỉ ra nguồn gốc mã độc

Thứ ba - 27/06/2017 22:32

Mã độc Petrwrap, thủ phạm tấn công hệ thống máy tính toàn cầu vào hôm 27/6, được cho là phát triển từ EternalBlue – công cụ tấn công mạng của Cơ quan An ninh Quốc gia Mỹ (NSA) sử dụng 5 năm về trước.

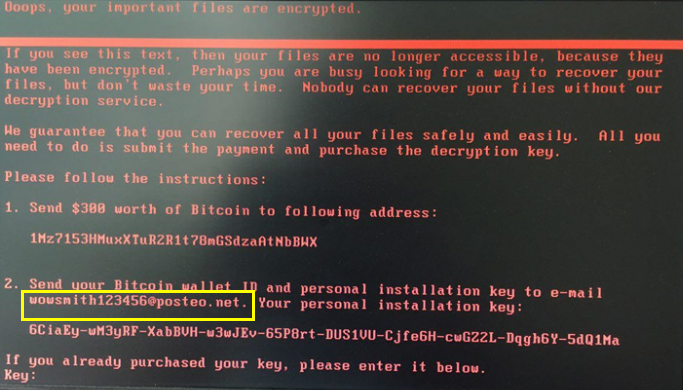

Thông báo máy tính bị dính mã độc Petrwrap.

Thông tin trên được “người thổi còi” Edward Snowden và các chuyên gia an ninh đưa ra khi nhận xét về nguồn gốc của mã độc.

Theo công ty an ninh mạng Kaspersky Lab, mã độc tống tiền mới nhất có nguồn gốc từ mã độc Petya xuất hiện từ năm ngoái.

Trong một tuyên bố Kaspersky Lab khẳng định: “Chúng tôi có thể xác nhận một biến thể của EternalBlue đã được sử dụng” trong vụ tấn công vừa rồi.

Eternal Blue là một chương trình của NSA được phát triển nhằm khai thác lỗ hổng bảo mật trên hệ điều hành Windows của Microsoft với mục đích an ninh tình báo. Tổ chức gián điệp mạng “Equation Group” của NSA đã mất kiểm soát một loạt công cụ tấn công mạng của mình vào tháng 8 năm ngoái và một nhóm tự xưng là Shadow Brokers tuyên bố tiếp cận được với những phần mềm đó.

Trong khi đó, Snowden chia sẻ một dòng trạng thái tweet: “Đã bao nhiêu lần vũ khí kỹ thuật số của NSA gây hại cho các cơ sở dân sự trước khi nhận trách nhiệm giải trình”.

Chương trình Eternal Blue cũng được sử dụng trong vụ tấn công mã độc toàn cầu Wanna Cry vào tháng 5 vừa qua.

Theo kênh truyền hình RT, mã độc "tống tiền" "Petrwrap" ngày 27/6 tấn công nhiều hệ thống máy tính trên toàn cầu, với những thiệt hại ban đầu được ghi nhận tại các nước Ukraine, Nga, Anh và Ấn Độ.

Hệ thống máy tính của Chính phủ Ukraine, cùng một số ngân hàng của Ukraine và Nga, hệ thống siêu thị khổng lồ Auchan và sân bay Boryspol lớn nhất của Ukraine; hãng mỹ phẩm Nivea và hãng sản xuất kẹo Socola Alpen Gold tại Nga đã bị dính mã độc trong một đợt tấn công mạng mới. Riêng Tập đoàn dầu khí Rosneft của Nga đã phải chuyển sang hệ thống mạng dự phòng đối với các quy trình sản xuất, sau khi bị mã độc tấn công.

Các chuyên gia mạng đang đánh giá tình hình để đưa ra những biện pháp thích hợp nhất để khắc phục.

Cả Petya và Wanna Cry đều loại mã độc thuộc dòng "tống tiền", lây lan qua các liên kết độc hại nhằm khóa người dùng khởi động. Nếu bị dính mã độc, người dùng sẽ được hướng dẫn để thực hiện việc trả tiền chuộc cho tin tặc bằng tiền ảo bitcoin.

Theo công ty an ninh mạng Kaspersky Lab, mã độc tống tiền mới nhất có nguồn gốc từ mã độc Petya xuất hiện từ năm ngoái.

Trong một tuyên bố Kaspersky Lab khẳng định: “Chúng tôi có thể xác nhận một biến thể của EternalBlue đã được sử dụng” trong vụ tấn công vừa rồi.

Eternal Blue là một chương trình của NSA được phát triển nhằm khai thác lỗ hổng bảo mật trên hệ điều hành Windows của Microsoft với mục đích an ninh tình báo. Tổ chức gián điệp mạng “Equation Group” của NSA đã mất kiểm soát một loạt công cụ tấn công mạng của mình vào tháng 8 năm ngoái và một nhóm tự xưng là Shadow Brokers tuyên bố tiếp cận được với những phần mềm đó.

Trong khi đó, Snowden chia sẻ một dòng trạng thái tweet: “Đã bao nhiêu lần vũ khí kỹ thuật số của NSA gây hại cho các cơ sở dân sự trước khi nhận trách nhiệm giải trình”.

Chương trình Eternal Blue cũng được sử dụng trong vụ tấn công mã độc toàn cầu Wanna Cry vào tháng 5 vừa qua.

Theo kênh truyền hình RT, mã độc "tống tiền" "Petrwrap" ngày 27/6 tấn công nhiều hệ thống máy tính trên toàn cầu, với những thiệt hại ban đầu được ghi nhận tại các nước Ukraine, Nga, Anh và Ấn Độ.

Hệ thống máy tính của Chính phủ Ukraine, cùng một số ngân hàng của Ukraine và Nga, hệ thống siêu thị khổng lồ Auchan và sân bay Boryspol lớn nhất của Ukraine; hãng mỹ phẩm Nivea và hãng sản xuất kẹo Socola Alpen Gold tại Nga đã bị dính mã độc trong một đợt tấn công mạng mới. Riêng Tập đoàn dầu khí Rosneft của Nga đã phải chuyển sang hệ thống mạng dự phòng đối với các quy trình sản xuất, sau khi bị mã độc tấn công.

Các chuyên gia mạng đang đánh giá tình hình để đưa ra những biện pháp thích hợp nhất để khắc phục.

Cả Petya và Wanna Cry đều loại mã độc thuộc dòng "tống tiền", lây lan qua các liên kết độc hại nhằm khóa người dùng khởi động. Nếu bị dính mã độc, người dùng sẽ được hướng dẫn để thực hiện việc trả tiền chuộc cho tin tặc bằng tiền ảo bitcoin.

Từ khóa:

n/a

Những tin mới hơn

Những tin cũ hơn

Xem phản hồi

Xem phản hồi Gửi phản hồi

Gửi phản hồi